目次

シャドーAPIとは何か

シャドーAPIとは、企業内に存在するAPIのうち、次のようにセキュリティ/運用の管理対象から漏れているAPIを指します。

- 公式なAPI管理台帳に載っていない

- WAF/APIセキュリティ製品の保護対象外

- 認証・認可・レート制限・監査ログが不十分

- そもそも「誰が」「何の目的で」作ったかが曖昧(PoC、旧機能、委託先開発など)

似た概念に「ゾンビAPI(使われていないのに残っている)」「未管理API」がありますが、実務上はまとめて“見えていないAPI”が最大の問題になります。なぜなら、守る以前に把握できていないからです。

なぜ今、APIが「最優先の攻撃対象」なのか

理由は大きく3つあります。

1) APIは“価値あるデータ”への最短ルートだから

Web画面の脆弱性を突くより、APIの方が「ユーザー情報」「注文情報」「決済」「権限操作」に直結しやすい設計が多いです。攻撃者視点では、UIを攻略するよりAPIを叩いた方が早いのが現実です。

2) 探索(ディスカバリ)が自動化され、露出が増えたから

APIは以下の経路で露出します。

- Swagger/OpenAPIの置きっぱなし

- テスト用サブドメインのDNS残存

- 旧バージョンAPI(/v1/)の残存

- モバイルアプリ/フロントエンドからエンドポイントが推測可能

- 外部SaaS連携・委託先の環境からの漏れ

この「露出」を加速させる動きとして、Intruderが隠れたAPI認可の欠陥を露出させる無料ツール「Autoswagger」を紹介しています。API仕様を“起こして見える化”するアプローチは、本来は防御側の武器ですが、裏を返せば仕様が起こせる=攻撃面の棚卸しが進むことも意味します。

3) AI・自動化で「試行回数」が爆増し、初動が速くなったから

Salt Securityは、APIセキュリティにおけるGenAI要約や深いコンテキスト(文脈)インテリジェンスを打ち出しています。これは防御側の利便性向上ですが、同時に市場全体として「APIの理解・分析を高速化する」流れが強いことを示します。結果として、攻撃者側でもAPIの挙動理解や探索が加速し、露出後の攻撃開始が短期化します。

「どれだけ早く狙われるのか?」を社内で説明するための考え方

どれだけ早く狙われるのか?」への回答は、もはや「数分」どころか「秒単位」の領域です。

これまでの曖昧な推測に対し、Wallarmが発表した世界初のAPIハニーポット観測レポートが衝撃的な実測値を提示しています。

- 発見の早さ:新規にデプロイされたAPIは、最短29秒で攻撃者に発見されます。

- 悪用の早さ:保護されていないAPIは、発見から1分以内に悪用(エクスプロイト)されます。

- 攻撃の特性:APIはUIがないため構造が解析されやすく、ボットによる自動探索と高速なデータ窃取の標的になります。

このデータは、ハニーポット(囮)を用いて攻撃者の実際の挙動を受動観測した結果であり、「我々が狙われているか」ではなく「いつ番が回ってくるか」を示す強力な根拠となります。

社内向けに刺さる表現(案)

- 「API公開から攻撃開始までの猶予は1分もありません。『見つからないこと』を期待するセキュリティは不可能です」

- 「人間がログを見る前に、ボットが脆弱性を突き終わります。事後対応ではなく『即時遮断』が必要です」

- 「台帳にないAPIは、29秒で空き巣に特定される『鍵の開いた裏口』を放置しているのと同じです。

具体例:シャドーAPIが生まれる典型パターン

次のどれかに当てはまるなら、シャドーAPIが存在する可能性は高いです。

- PoC(検証)APIが本番ネットワークに残った

- モバイルアプリ更新に伴い旧APIが残存(互換性のため)

- 外注/別部署が作ったAPIがセキュリティレビューを通っていない

- API Gatewayを通らない直通経路(例:特定サブドメイン→バックエンド直)

- GraphQLのエンドポイントを公開したが、スキーマ/権限制御が甘い

また、Apollo GraphQLは「APIオーケストレーション」に関する調査を打ち出しており、APIが単体ではなく“組み合わせて価値を出す”方向に進んでいることが読み取れます。API同士の連携が増えるほど、把握すべき対象が増え、抜け漏れ(=シャドー化)が起こりやすいのが実務の落とし穴です。

今すぐできる:シャドーAPI対策を「社内で進める」5ステップ

技術論だけでなく、合意形成の5ステップを紹介します。

ステップ1:用語を揃える(シャドーAPI=未把握API)

まず社内で、シャドーAPIを次の一文に固定するとブレません。

「台帳に存在しない、または保護・監視の対象外のAPI」

ステップ2:棚卸しを一つの方法に頼らず“複線”でやる

- DNS/サブドメイン列挙+疎通確認

- リバプロ/API Gatewayのログから未知のパス抽出

- クラウド(AWS/GCP/Azure)のAPI公開点の洗い出し

- Git/CI上のOpenAPI定義・Postmanコレクション検索

- モバイルアプリからのエンドポイント抽出(正規の範囲で)

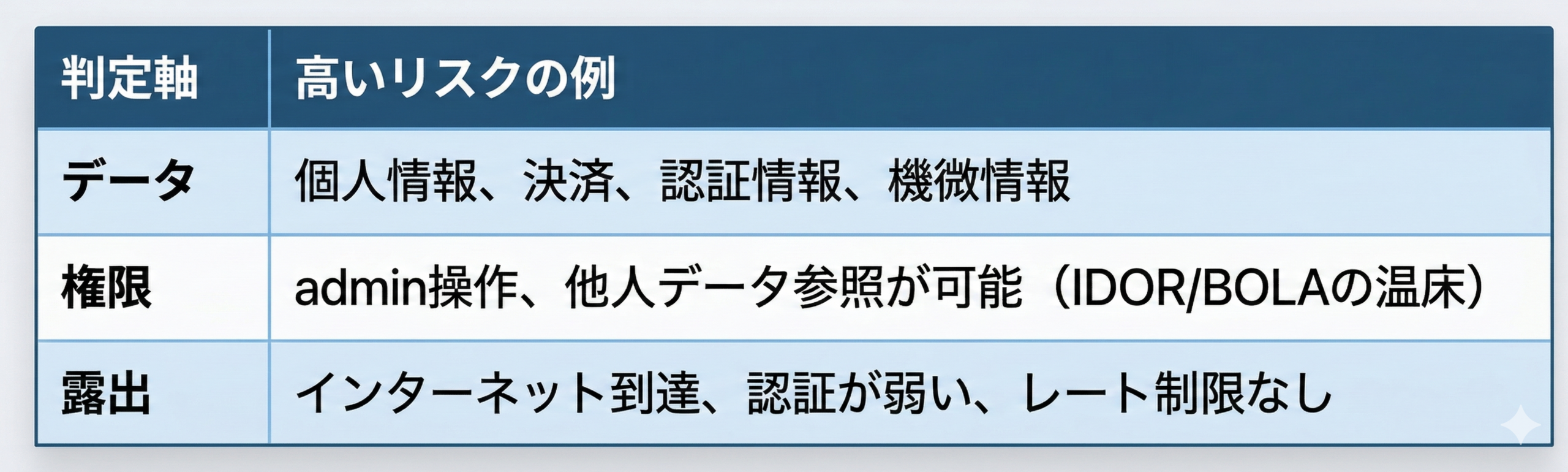

ステップ3:優先順位は「データ×権限×露出」で決める

優先度の軸を先に決めると揉めにくいです。

ステップ4:最低限の“守りの型”を統一する

- 認証:トークンの検証、期限、失効、鍵管理

- 認可:オブジェクト単位(BOLA/IDOR対策)

- レート制限:IP/ユーザー/トークン単位

- ログ:誰が何にアクセスしたか(追跡できる粒度)

- 仕様管理:OpenAPI/GraphQLスキーマの更新フロー

ステップ5:「露出してから何分で来るか」より「来ても耐えられるか」に変える

社内の危機感は、時間の短さで煽るよりも、次の問いの方が意思決定につながります。

- 「台帳外APIが1本あった場合、誰が止められますか?」

- 「不正アクセスがあったとき、ログで追えますか?」

- 「権限不備があった場合、どの顧客まで影響しますか?」

まとめ

シャドーAPIは、「気づいたら危険」ではなく、気づけていない時点で危険です。APIが最優先で狙われる背景には、価値あるデータへの直結性と、探索・分析・試行攻撃の自動化があります。WallarmのAPIハニーポットのような観測データの文脈を借りつつ、社内では「速さ」だけに焦点を当てず、棚卸し→優先順位→守りの型の統一で、再現可能な対策に落とし込むことが最短ルートです。

参考・出典

本記事は、以下の資料を基に作成しました。

- Wallarm:Wallarm Releases World’s First API Honeypot Report Highlighting API Attack Trends(2024年12月17日)(アクセス日:2026年2月16日)

https://www.businesswire.com/news/home/20241217558523/en/Wallarm-Releases-Worlds-First-API-Honeypot-Report-Highlighting-API-Attack-Trends - Intruder:Intruder Introduces Autoswagger: The Free Tool To Expose Hidden API Authorization Flaws(2025年7月22日)(アクセス日:2026年2月16日)

https://www.businesswire.com/news/home/20241217558523/en/Wallarm-Releases-Worlds-First-API-Honeypot-Report-Highlighting-API-Attack-Trends - Salt:Salt Security Brings “Plain English” Clarity to API Security with Industry-First GenAI Summaries and Deep Context Intelligence(2026年1月28日)(アクセス日:2026年2月16日)

https://www.prnewswire.com/news-releases/salt-security-brings-plain-english-clarity-to-api-security-with-industry-first-genai-summaries-and-deep-context-intelligence-302672021.html - Apollo:Apollo GraphQL Unveils First Comprehensive API Orchestration Research Study(2025年6月24日)(アクセス日:2026年2月16日)

https://www.prnewswire.com/news-releases/apollo-graphql-unveils-first-comprehensive-api-orchestration-research-study-302488650.html

AI利用について

本記事はAIツールの支援を受けて作成されております。内容は人間によって確認および編集しておりますが、詳細につきましては こちら をご確認ください。